用于定义程序中用到的常量,字符串,类等数据。指令解释将数值符号扩展为32位后赋予寄存器vA将数值符号扩展为32位后赋予寄存器vAA将数值符号赋予寄存器vAA用于将数值右边的0扩展为32位后赋予寄存器vAA将数值符号扩展...

”dalvik android 逆向“ 的搜索结果

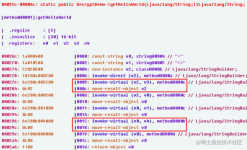

DVM有专用的指令集和专门的指令格式DEX。其一些特点如下:1、基于寄存器的设计。方法在内存创建后有固定大小的栈帧。2、如果整数与浮点数按位表示,可以用32位寄存器来存放。3、指令流以16位无符号整型为存储单元。

Dalvik 虚拟机 •Dalvik 虚拟机介绍 •Dalvik汇编语言基础 •Dalvik版本HellWorld •破解第一个程序 Dex和ODex文件格式 •Dex文件结构解析 •ODex文件结构解析 •另类APK破解方法 Smali文件格式 •Smali文件结构解析...

将APK拆解为Dalvik字节码aka Smali 将APK反编译为Java源代码 使用Quark-Engine进行恶意软件分析 将项目目录初始化为Git存储库 使用功能丰富的VS Code有效地分析和破解 应用MITM补丁进行HTTPS检查 从Smali和资源构建...

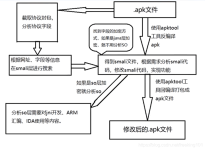

Android逆向助手是一款针对安卓平台的强大逆向辅助软件,功能涵盖apk反编译打包签名;dex/jar互转替换提取修复;so反编译;xml、txt加密;字符串编码等。支持直接将文件拖放到源和目标文件这,不用每次都点浏览选择...

init进程是Android系统中用户空间的第一个进程,进程号为1。mul-int/2addr v0, v1:表示将v0,v1寄存器的值相乘,结果保存到v0寄存器中。常量池采用32位索引值,对类方法名,字段名,常量的寻址快;如果dx命令失败,...

前言、 一、DexPathList.java#findClass 类加载函数源码分析、 二、DexFile.java#loadClassBinaryName 函数源码分析、

学习了 dex 反编译工具的安装和使用,利用此一类工具,我们可以非常方便地反编译 apk 文件,还原出原始的 Java 代码,从而找到我们想要的核心逻辑。

学习逆向的初衷是想系统学习Android下的hook技术和工具, 想系统学习Android的hook技术和工具是因为Android移动性能实战这本书. 这本书里用hook技术hook一些关键函数来计算关键函数的调用参数和调用时长, 从而确定...

一、DexClassLoader 源码分析、 二、参考 Dalvik 下的 DexClassLoader 类加载流程

一、脱壳起点 : 整体加固脱壳、 二、Dalvik 脱壳机制 : 利用 DexClassLoader 加载过程进行脱壳、 1、DexClassLoader 源码、 2、DexClassLoader 加载 dex 字节码示例、

一、ClassLoader 源码简介、 二、BaseDexClassLoader 源码简介、 三、DexClassLoader 源码简介、 四、PathClassLoader 源码简介、 五、InMemoryDexClassLoader 源码简介、

前言、 一、DexPrepare.cpp 中 rewriteDex() 方法分析、 二、DvmDex.cpp 中 dvmDexFileOpenPartial() 方法分析、

此篇整理了最完整的《Android逆向学习线路知识体系》。希望给迷糊的入门者指出一个明确的方向。 关于Android逆向、破解、脱壳、反逆向、反破解 等知识,网上没有完整的资料,也没有相关的课程。 完整的知识体系和...

一、substrate 简介、 二、substrate 相关文档资料

java虚拟机和Dalvik虚拟机的区别Google于2007年底正式发布了Android SDK, 作为 Android系统的重要特性,Dalvik虚拟机也第一次进入了人们的视野。它对内存的高效使用,和在低速CPU上表现出的高性能,确实令人刮目相看...

1. Dalvik下DexClassLoader动态加载关键函数链(基于Android4.4) 2. Art下DexClassLoader动态加载关键函数链(基于Android8.0) 3. Art下InMemoryDexClassLoader动态加载关键函数链(基于Android8.0) 4. Dalvik下...

前言、 一、根据 File 加载 DexFile、 二、DexPathList.loadDexFile 函数分析、

Android逆向之Android逆向工具介绍Android逆向之Android逆向工具介绍Android逆向第一天介绍Android APK文件结构 问题:Android APK的入口函数是什么? Android 系统历史SDK工具adb,monitor adb的使用 adb命令 ...

以代表性的 crackme 为例总结相关知识点。一緒に頑張りましょう!github 仓库 在此。JNI_Onload 中通过 RegisterNatives 动态注册 jni 函数相关函数:signed int __fastcall JNI_OnLoad(_JavaVM *a1)((int (__...

一、DexClassLoader 类加载器构造函数分析、 二、DexPathList 引入

推荐文章

- 武汉大学1987级计算机专业,武汉大学信息管理学院-程序员宅基地

- C stat函数的用法举例(转载)-程序员宅基地

- python操作kafka-python操作kafka(confluent_kafka 生产)-程序员宅基地

- WebRTC音视频同步详解_googtargetdelayms-程序员宅基地

- APUE学习之进程间通信(IPC)(下篇)_semaphore_init semaphore_term-程序员宅基地

- 安卓逆向系列教程 4.6 去广告_最右4.6去广告-程序员宅基地

- Django框架下的form表单提交数据(及文件)获取的方法_django获取html表单-程序员宅基地

- mysql保证主备一致_mysql主备一致-程序员宅基地

- 纯色html背景,css 背景(background)属性、背景图定位-程序员宅基地

- Http的请求方式_http请求方式-程序员宅基地